権限

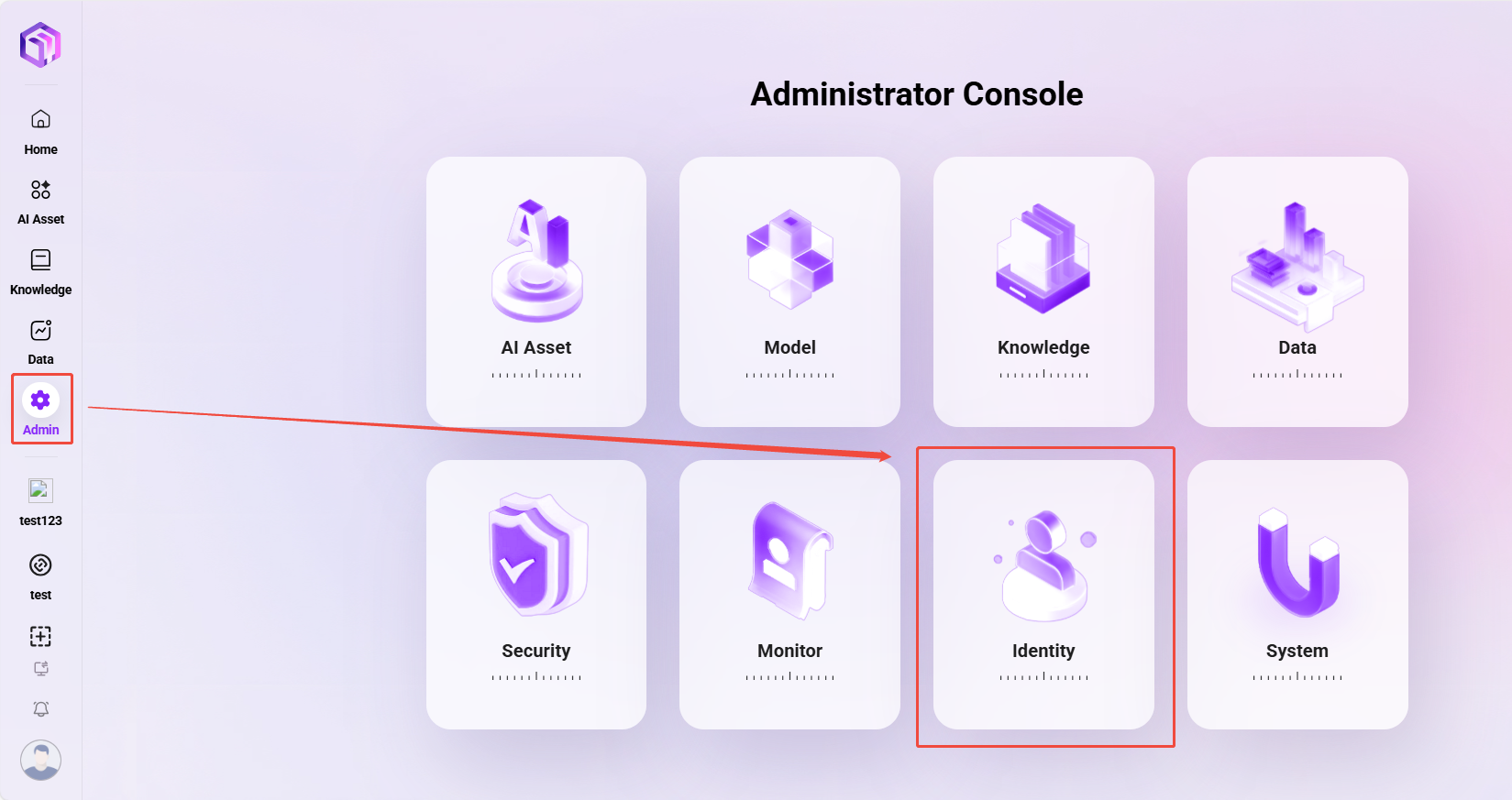

権限の入口は以下のとおりです:

ユーザー管理

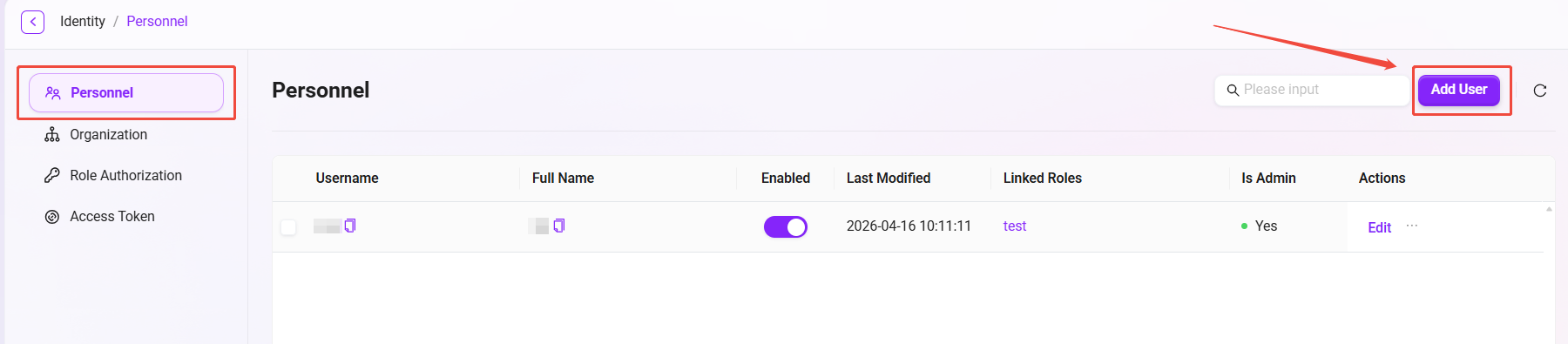

ユーザーを新規追加するには?

ユーザー追加の具体的な手順は以下のとおりです:

- 管理 > 権限 > ユーザー管理 ページに移動します。

- 右側の ユーザー追加 ボタンをクリックし、ユーザー追加 ページに入ります。

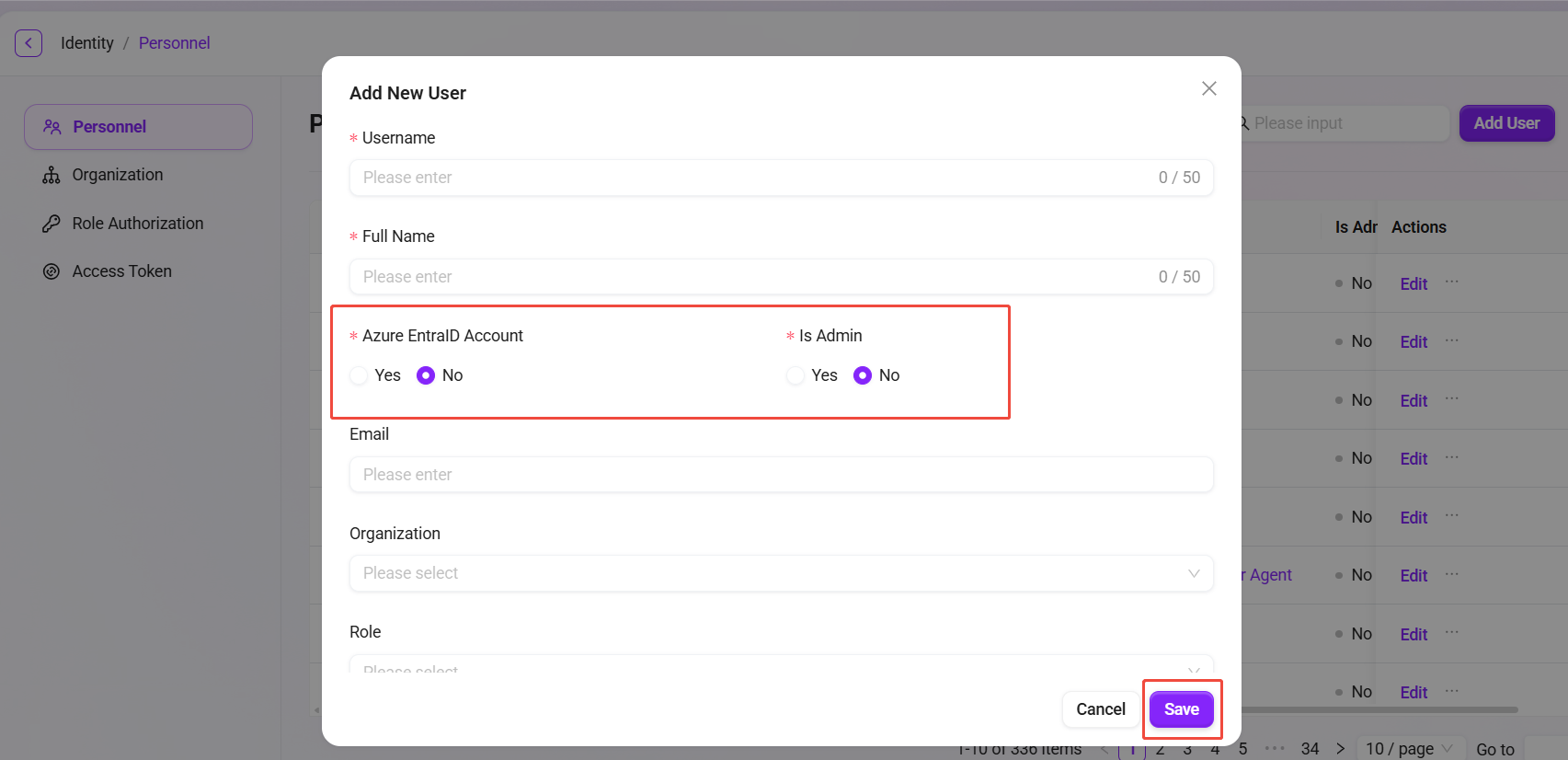

- ユーザー情報を入力します:

- ユーザー名:新規ユーザーのユーザー名を入力します(50文字以内)。

- 実名:ユーザーの実名を入力します(50文字以内)。

- Azure Entra ID アカウントかどうか:Azure Entra ID アカウントかどうかを選択します。

- 管理者かどうか:このユーザーを管理者として設定するかどうかを選択します。

- その他の情報(メールアドレス、組織、ロールなど)は任意項目です。必要に応じて入力してください。

- 情報入力完了後、確定 ボタンをクリックして、新規ユーザーの作成を完了します。

💡 ヒント:新規ユーザーとしてAzure Entra IDを選択した場合、メールアドレスは必須項目です。

ユーザーパスワードを変更するには?

システムでは、以下の2つの方法でユーザーパスワードを変更できます:

- 方法1:管理者によるパスワードリセット(ユーザーがパスワードを忘れた場合、または初回初期化時に適用)

管理者はユーザー用に一時的なランダムパスワードを生成でき、ユーザーはこのパスワードで初回ログイン後、直ちに変更する必要があります。

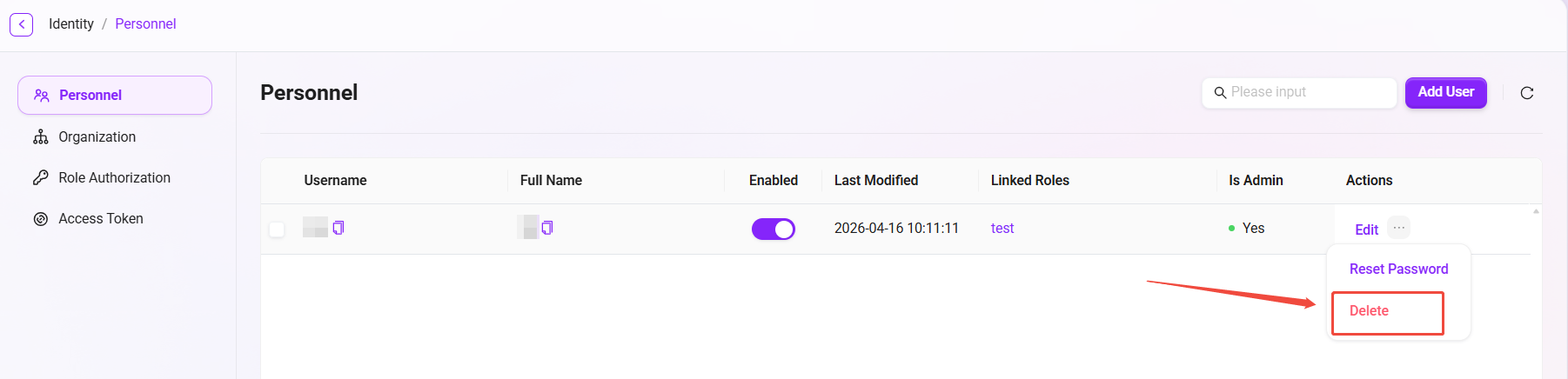

- 管理 >権限 > ユーザー管理 ページに移動します。

- パスワードをリセットする必要があるユーザーを見つけ、そのユーザーの後ろにある三点メニューをクリックして、パスワードをリセット を選択します。

- ポップアップ表示される再確認ダイアログで 確定 をクリックすると、システムが新しいランダムパスワードを生成します。

- 新しいパスワードをコピーしてユーザーに渡し、パスワードリセット操作を完了します。

💡 ヒント:

- パスワードリセット後、ユーザーは初回ログイン時にパスワードを変更する必要があり、これによりパスワード変更の目的を達成できます。

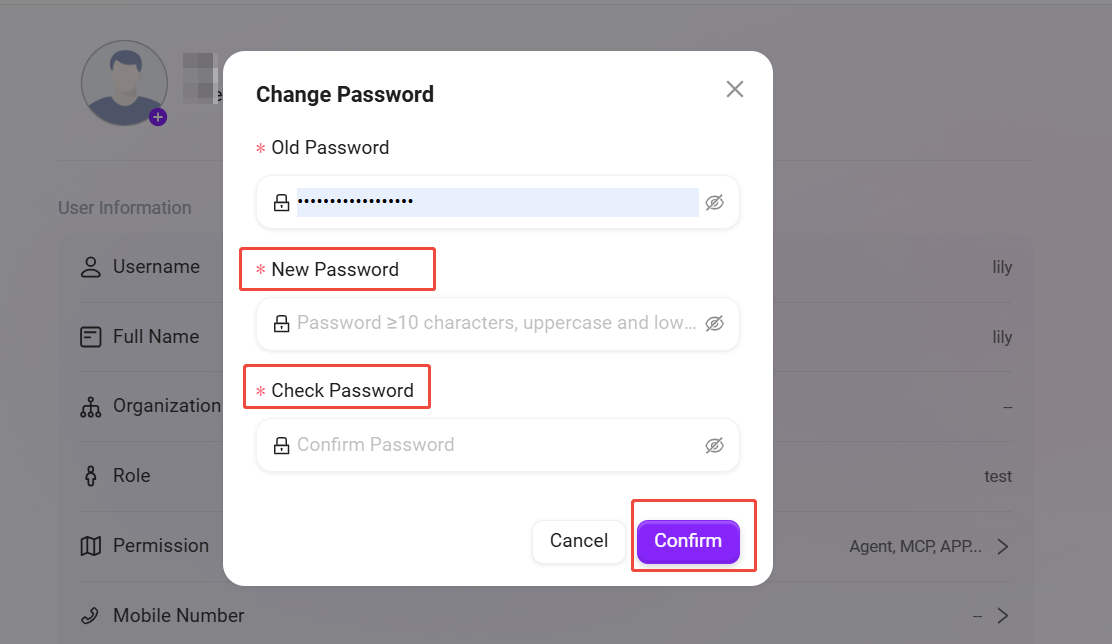

- パスワードは10文字以上で、大文字・小文字の英字+数字+特殊記号を含む必要があります。

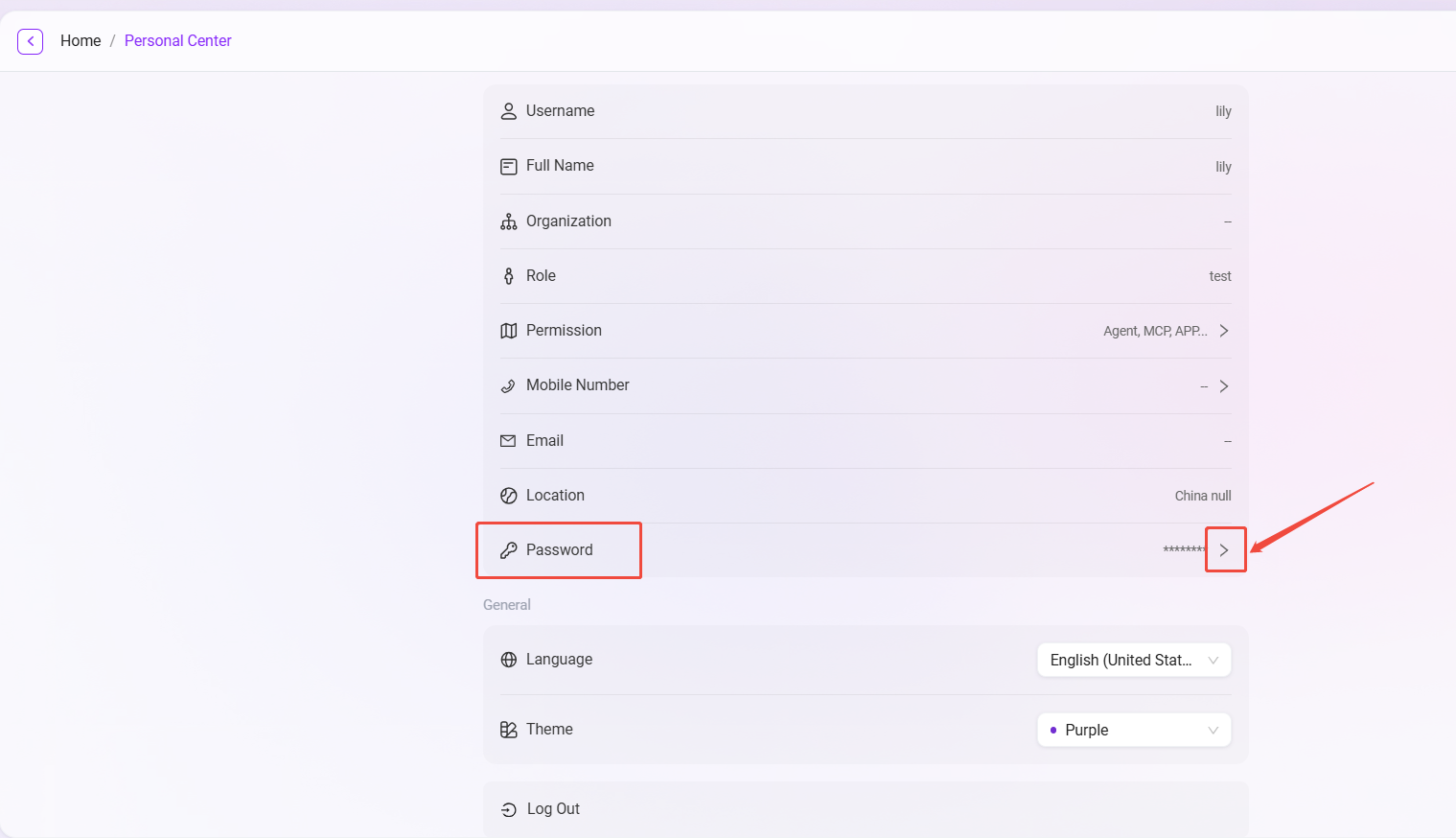

- 方法2:ユーザー自身によるパスワード変更

ユーザーはログイン後、いつでも個人センターで自分のパスワードを変更できます。

- システム画面右下のユーザーアバターをクリックし、個人センター画面に入ります。

- パスワードをクリックし、旧パスワードを入力します(通常、システムは現在ログイン中のアカウントのパスワードを自動入力します);

- 前述のパスワードルールに従って新しいパスワードを入力・確認し、確認 をクリックするとパスワード変更が完了します。

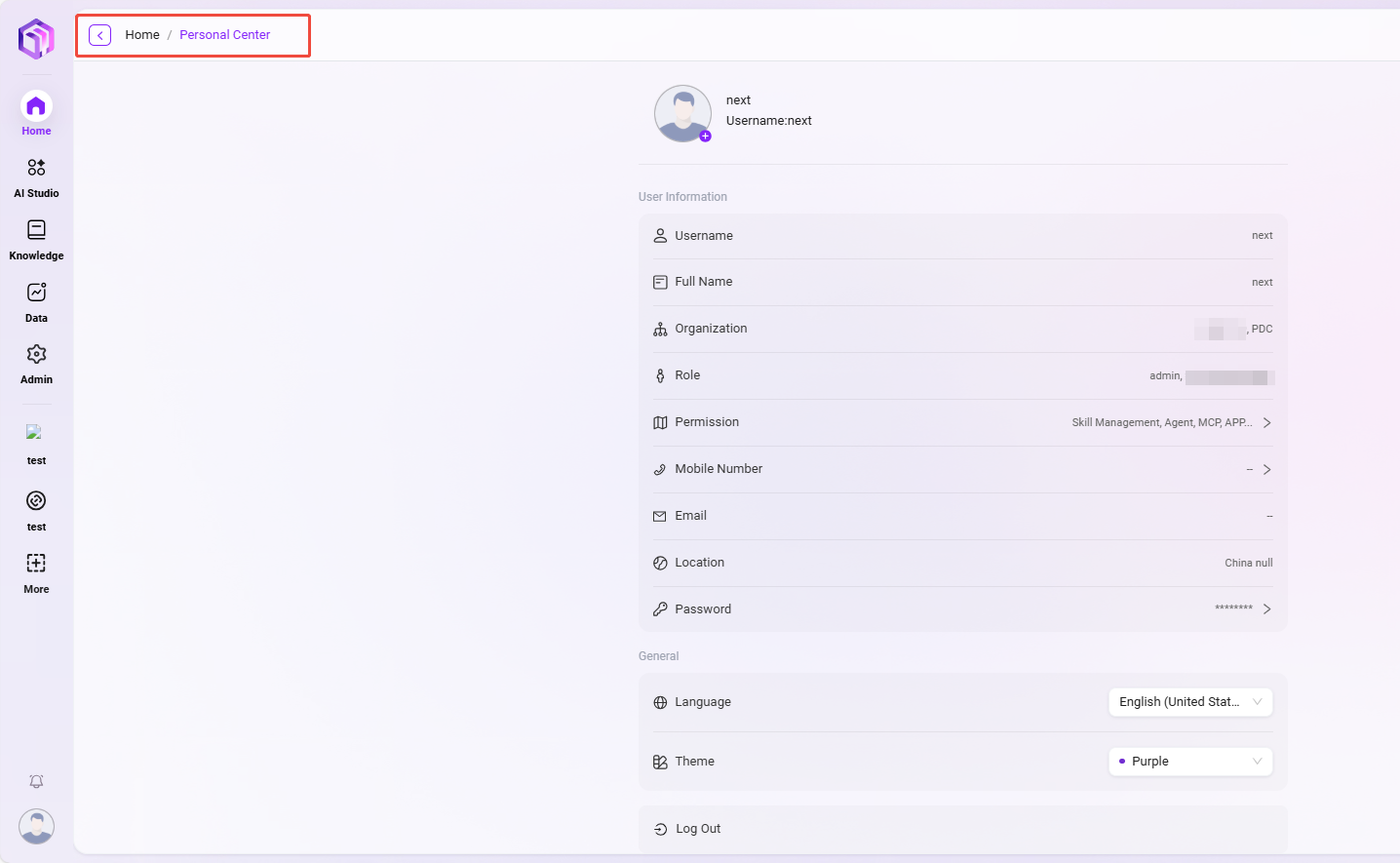

個人センター

個人センターは、ユーザーが自身のアカウント情報や設定を確認・管理するための中核ページです。ここでは個人情報の確認、所属権限の閲覧、システム表示言語やテーマのカスタマイズが可能です。

アクセスパス:システム画面右下のユーザーアバターをクリックすると入れます。

ユーザー情報

このエリアには、ユーザーアカウントの基本的な本人情報が表示されます。

- アバター:アバターをクリックして個人アバターを変更できます。

- ユーザー名:ユーザーのシステムログインアカウントです。

- 実名:ユーザーがシステムに登録した実名です。

- 組織:ユーザーが所属する組織または部門です。

- ロール:ユーザーに付与されたシステムロール(例:

admin,管理员)。 - 権限:ユーザーが持つ具体的な操作権限の一覧(例:

技能管理,智能体,MCPなど)で、管理者によって決定されます。 - メールアドレス:紐付けられた連絡先で、ログインや通知受信に使用できます。

- パスワード:ここではアスタリスク (

*******) で非表示になっています。変更が必要な場合は「>」ボタンをクリックして、パスワード変更画面に進みます。

一般設定

ユーザーはここでシステム画面を個別に設定し、自分の習慣により合った利用体験を得ることができます。

- 多言語:システム全体の表示言語を切り替えます。選択可能な言語は:英語、中国語(中国本土)、繁体字中国語、日本語、韓国語、ドイツ語。

- テーマ:システム全体のビジュアルテーマカラーを切り替えます。現在は 紫 と 青 の2種類のテーマが提供されています。

- ログアウト:このボタンをクリックすると、現在ログイン中のアカウントから安全にログアウトできます。

💡 ヒント:個人センター内に表示される情報の大部分(組織、ロールなど)は読み取り専用であり、システム管理者がバックエンドで一元的に設定・保守します。「実名」「組織」などの情報を変更する必要がある場合は、システム管理者にお問い合わせください。

組織管理

管理者はシステム内で組織管理を行い、組織の作成、編集、削除、および組織へのユーザー関連付けを実施できます。組織管理は、企業内部の各種チームや外部パートナーを効率的に管理するのに役立ちます。

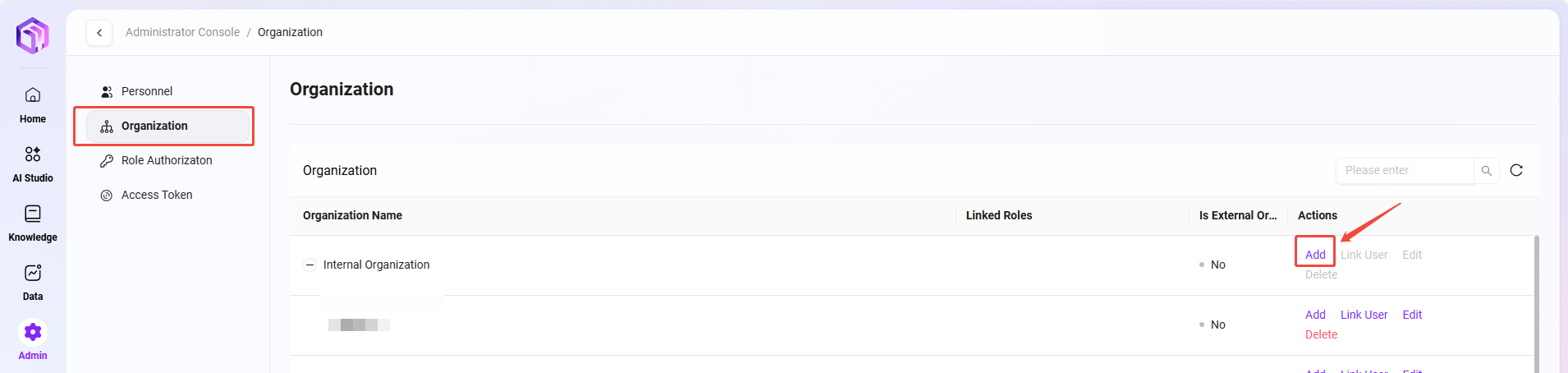

組織一覧を表示する

- 組織管理ページに入る:システム設定で「組織管理」を選択してこのページに入ります。

- 作成済みの組織を確認する:システムには既存のすべての組織情報が表示され、組織名、関連ロール、外部組織かどうかなどの情報が含まれます。

- 各組織の右側には「編集」ボタンがあり、管理者は組織を変更したり、「削除」ボタンをクリックしてその組織を削除したりできます。

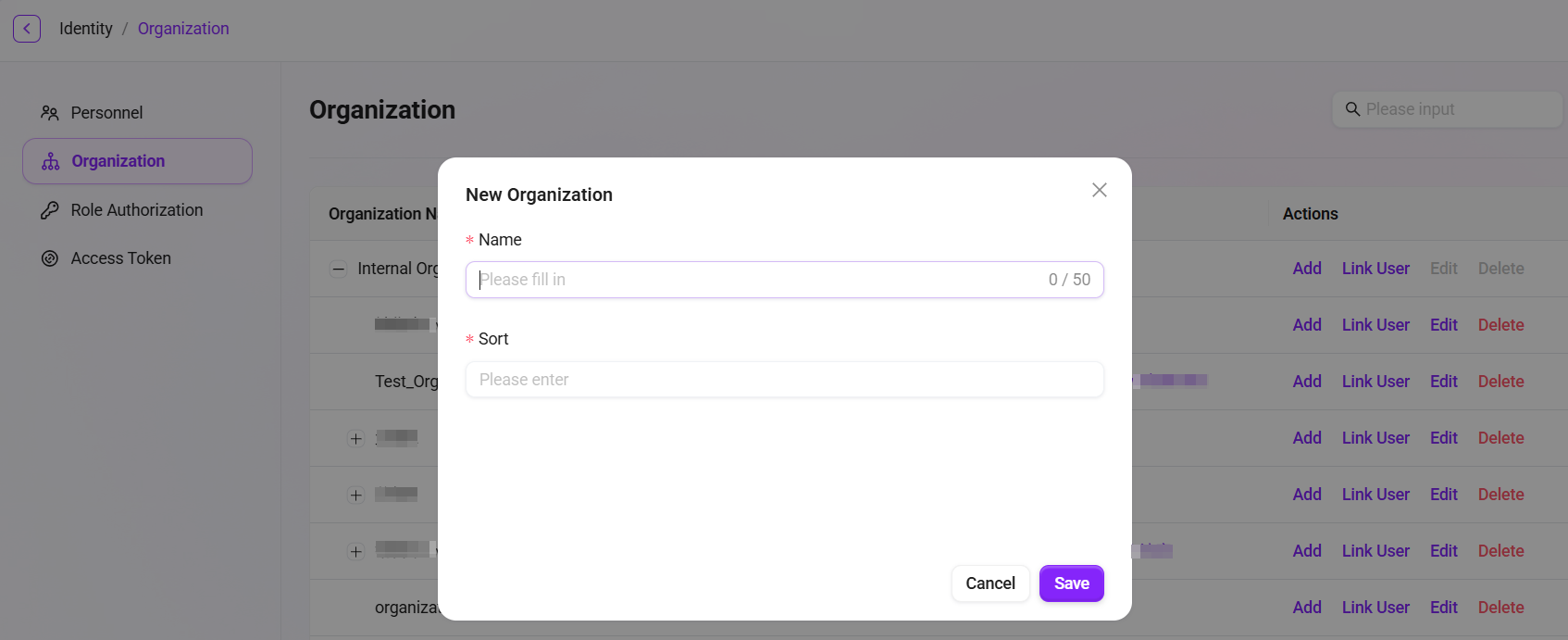

組織を新規作成するには?

- 「新規追加」ボタンをクリック:組織管理ページで、右側の「新規作成」ボタンをクリックして、新しい組織の作成を開始します。

- 組織情報を入力:

- 組織名:組織に一意の名称を指定します。

- 並び順:管理しやすいように、組織に並び順番号を指定します。

- 「確定」をクリック:必要な情報をすべて入力した後、「確定」ボタンをクリックすると、新しい組織が正常に作成されます。

💡 ヒント:組織階層は7階層を超えないことを推奨します。

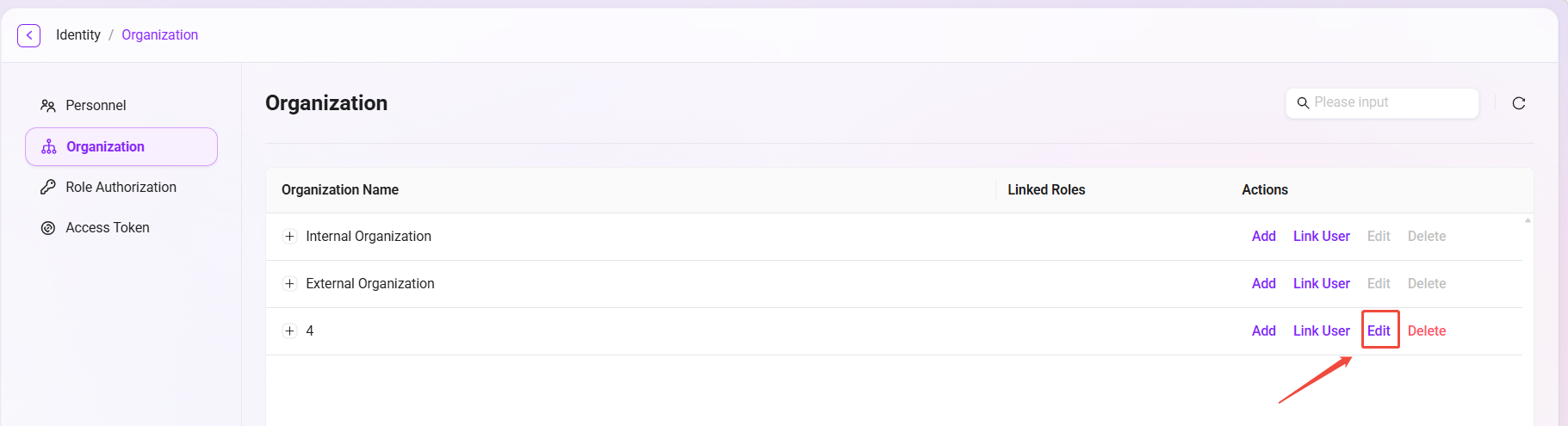

組織を編集するには?

- 編集する組織を選択:組織一覧で編集が必要な組織を選択します。

- 「編集」ボタンをクリック:編集ページに入り、編集内容は新規作成時と同じで、管理者は組織名や並び順などの情報を変更できます。

- 変更を保存:編集完了後、「保存」ボタンをクリックして組織情報を更新します。

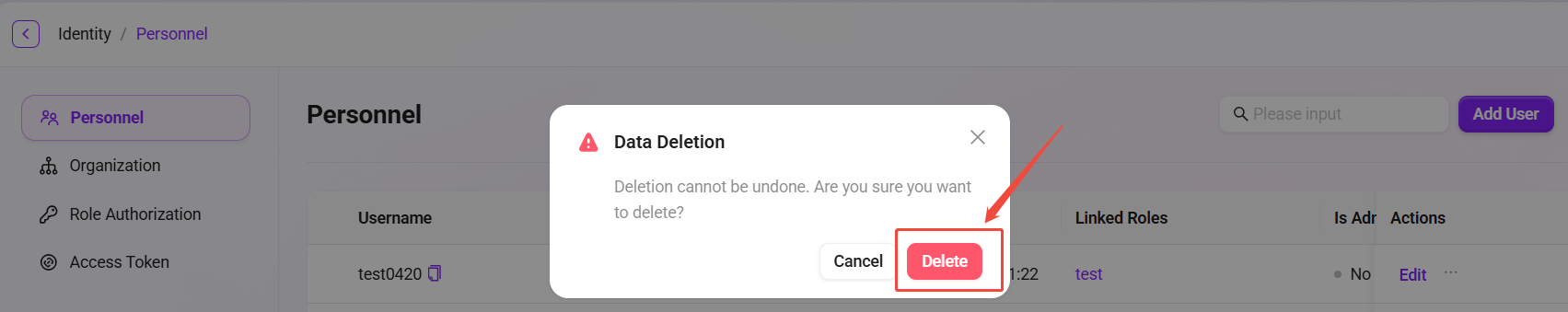

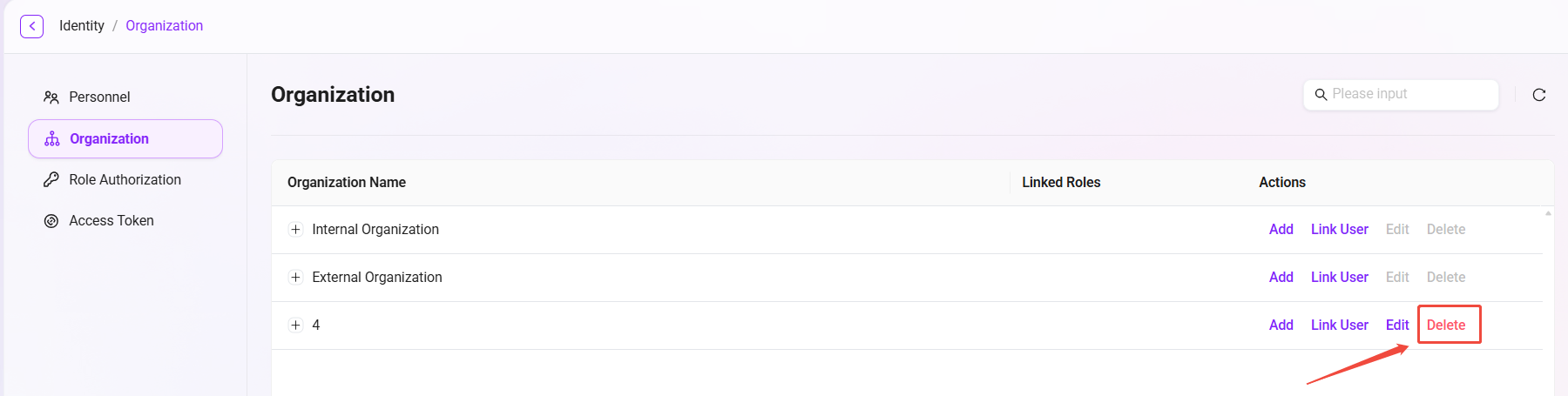

組織を削除するには?

- 削除する組織を選択:組織一覧で削除する組織を選択します。

- 「削除」ボタンをクリック:再確認後、その組織を削除できます。

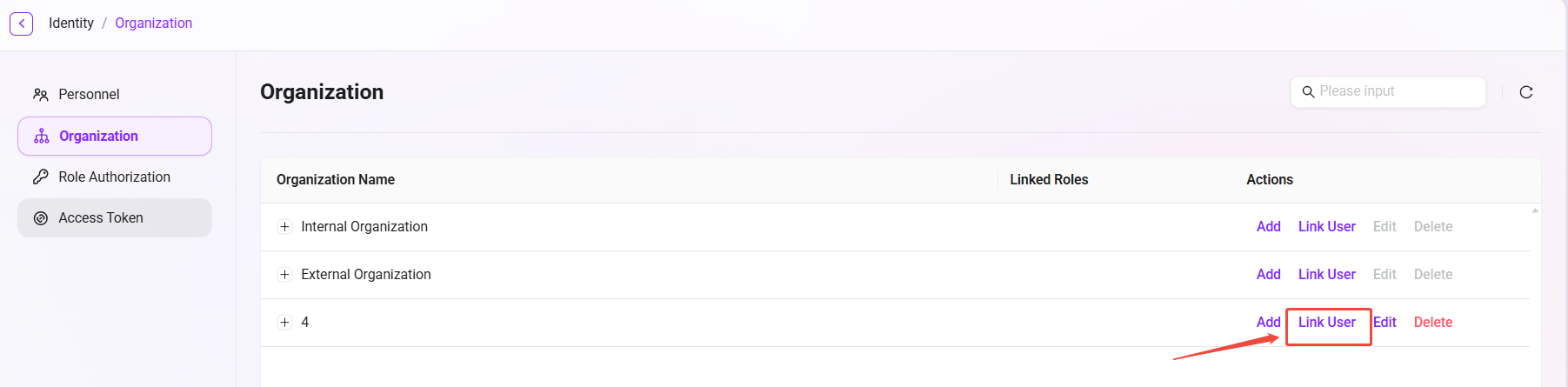

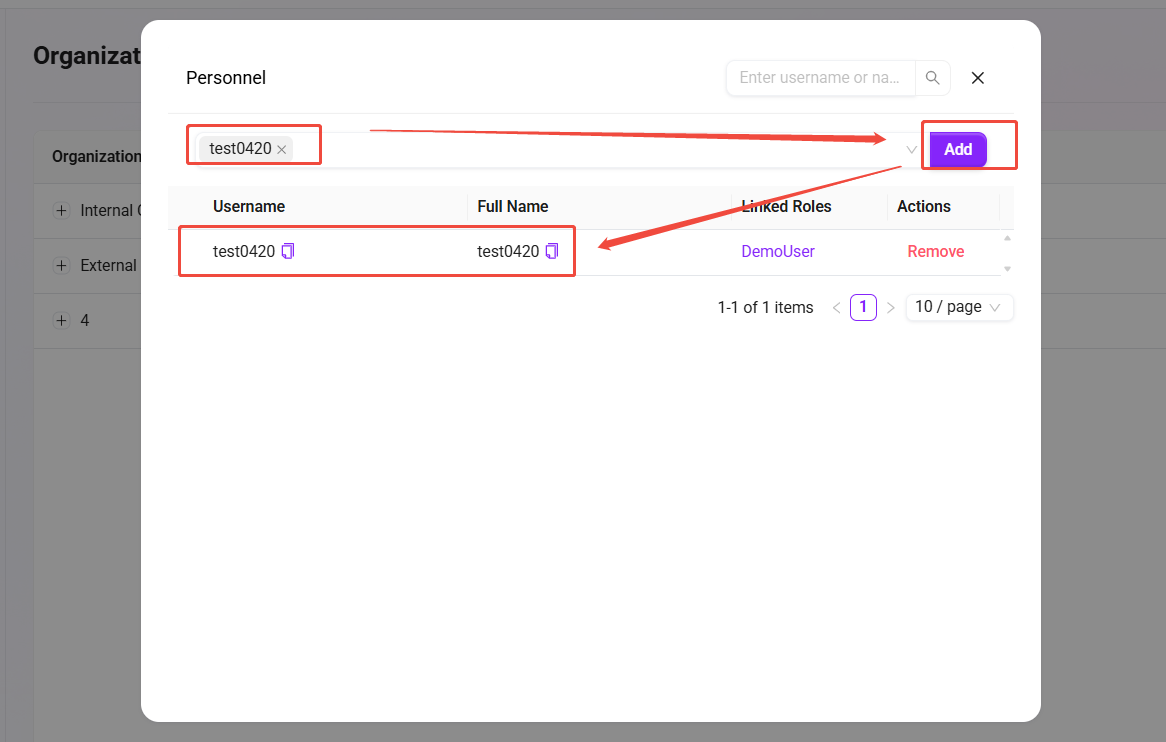

ユーザー関連付け

関連ユーザーの追加および削除の具体的な手順は以下のとおりです:

- 「関連ユーザー」をクリック:組織管理ページで、ユーザーを関連付けたい組織を選択し、右側の「関連ユーザー」ボタンをクリックします。

- 関連付け済みユーザーを確認:関連ユーザーページに入ると、管理者はその組織にすでに関連付けられているすべてのユーザーを確認できます。

- 関連付け済みユーザーを削除:管理者は関連付け済みのユーザーを選択し、削除ボタンをクリックして、そのユーザーを組織から削除できます。

- 関連ユーザーを追加:ドロップダウンから追加したいユーザーを選択し、「新規追加」ボタンをクリックすると、新しいユーザーをその組織に関連付けできます。

ロール権限

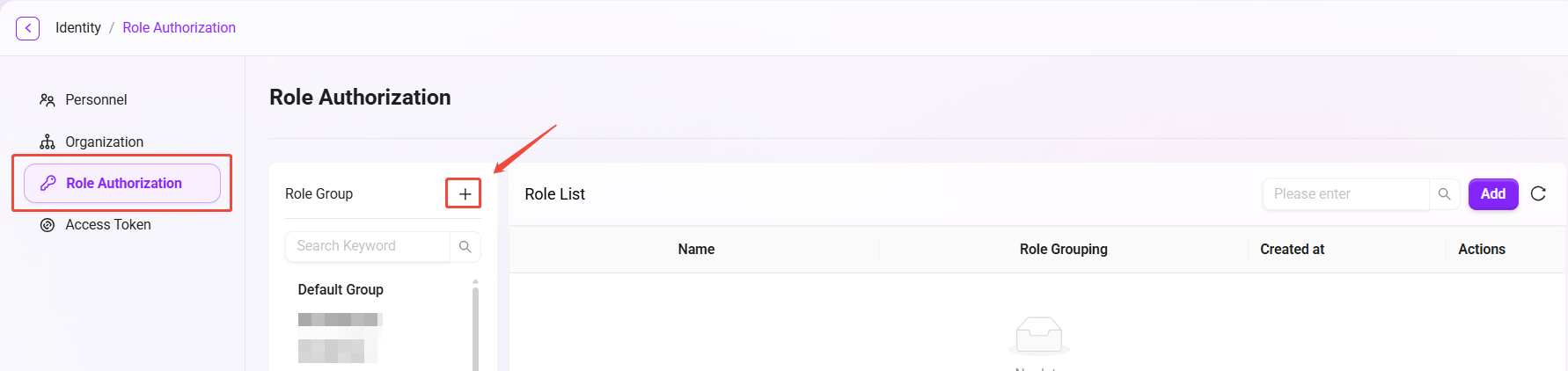

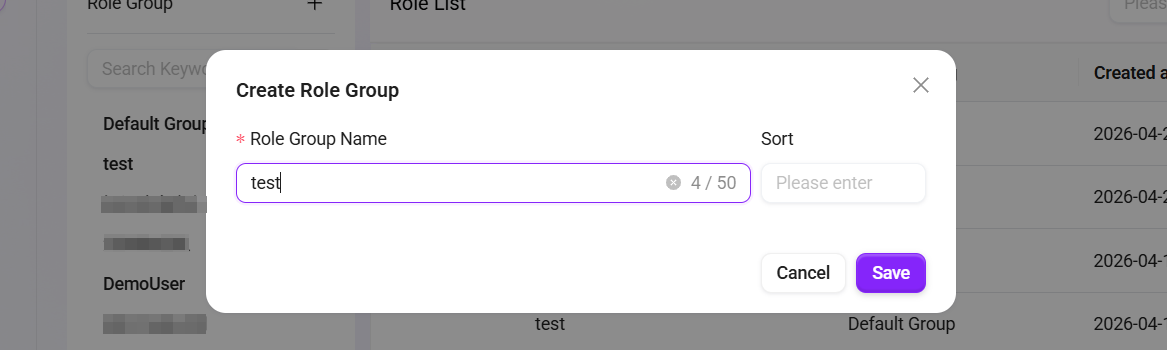

ロールグループを作成するには?

ロール権限管理では、管理者は新しいロールグループを作成できます。ロールグループ作成後、管理者はそのロールグループ内に新しいロールを作成し、権限付与を行うこともできます。

- 管理 > 権限 > ロール権限 ページに移動します。

- 左側のロールグループ一覧の上部にある + ボタンをクリックして、新しいロールグループを作成します。

- ポップアップウィンドウで、ロールグループの名称と並び順を入力します。

- 確定 をクリックしてロールグループの作成を完了します。

ロールを新規追加するには?

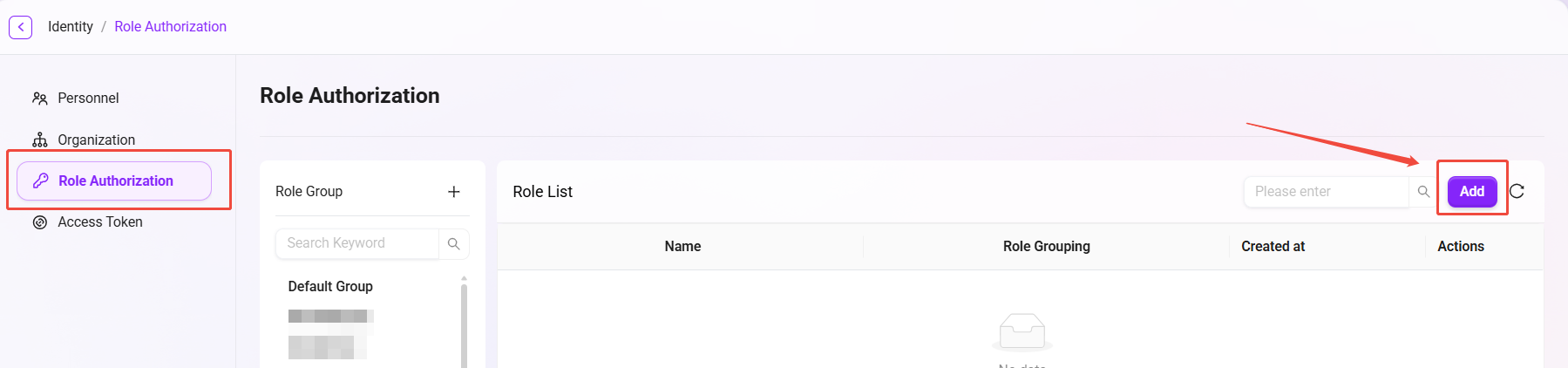

- 管理 > 権限 > ロール権限 ページに移動します。

- 新しいロールを作成するロールグループを選択します。

- ロールグループページで、ロール一覧右側の 新規追加 ボタンをクリックします。

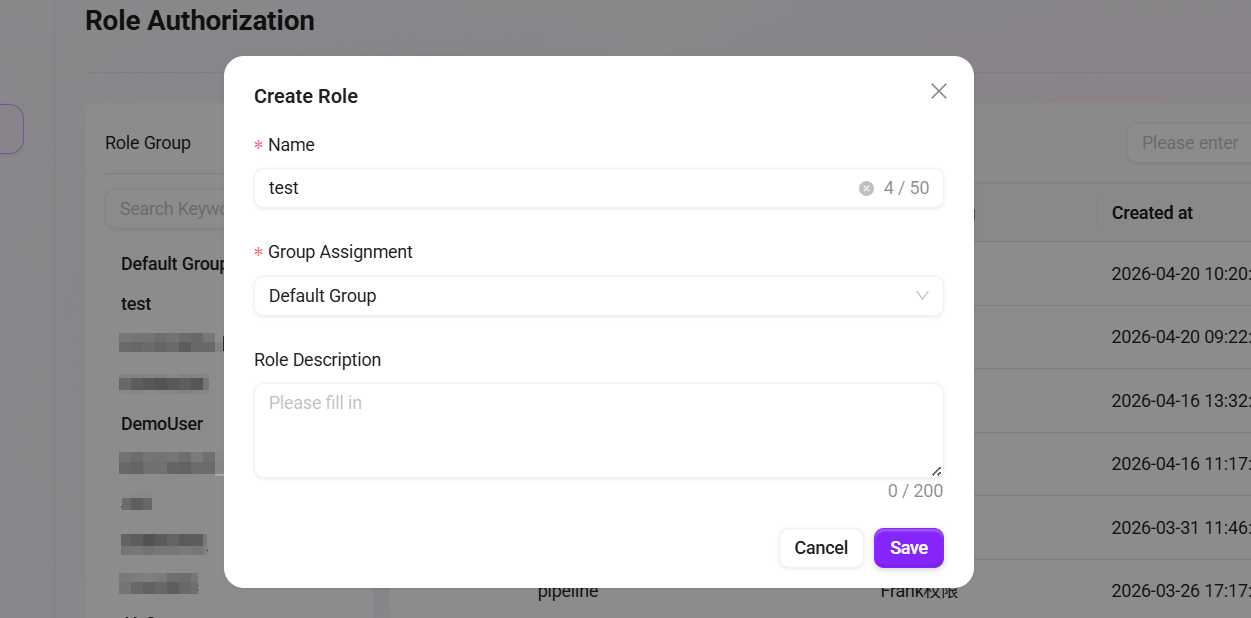

- 新しいロールの名称を入力し、ロールが所属するグループを選択し、ロールの説明を入力します。

- 確定 をクリックして新しいロールの作成を完了します。

💡 ヒント:ロール名と説明の文字数はいずれも 200 文字以内にする必要があります。操作前に文字数制限にご注意ください。

ロールに機能権限を付与するには?

ロールへの機能権限付与とは、わかりやすく言えば、そのロールがどの機能を持つかを定義することです。

ロールに機能権限を付与する手順は以下のとおりです:

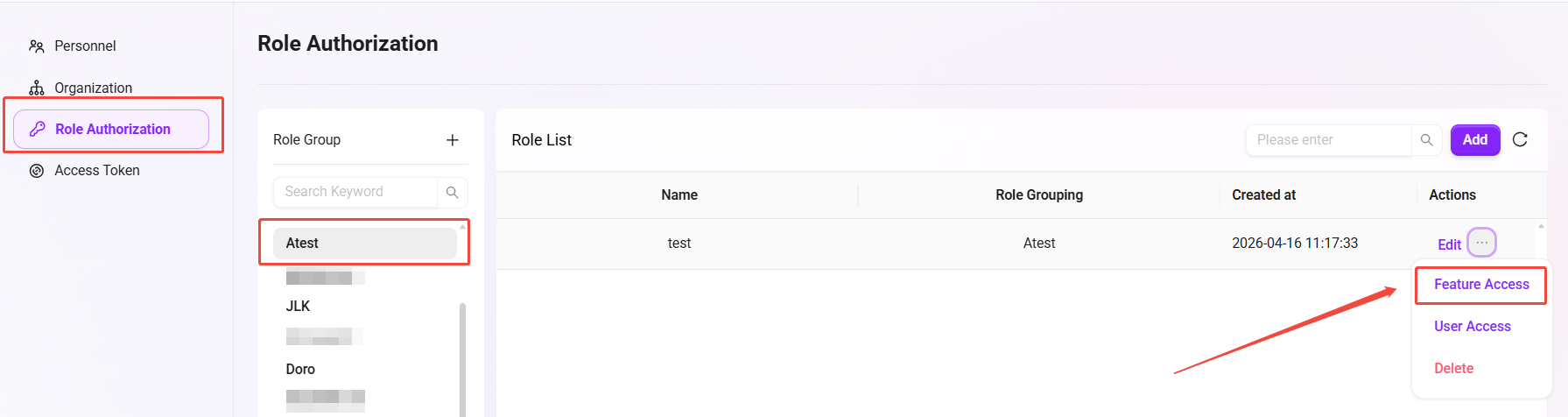

- 管理 > 権限 > ロール権限 ページに移動します。

- 機能権限を付与する必要があるロールを選択します。

- そのロールの後ろにある 機能権限付与 ボタンをクリックして、機能権限付与ページに入ります。

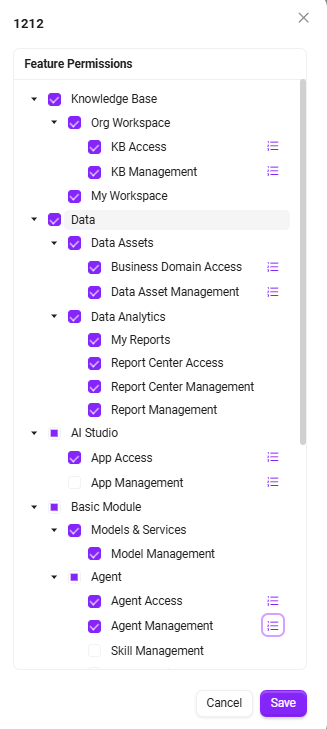

- 権限付与ページで、以下の機能をロールに付与できます:

- AIセンター

- モデル管理

- モデルチャネル管理

- データ分析

- ナレッジベース

- Pipeline管理

- コンテンツセキュリティ管理

- 基本モジュール

- 必要な機能にチェックを入れた後、確定 をクリックしてロールの機能権限付与を完了します。

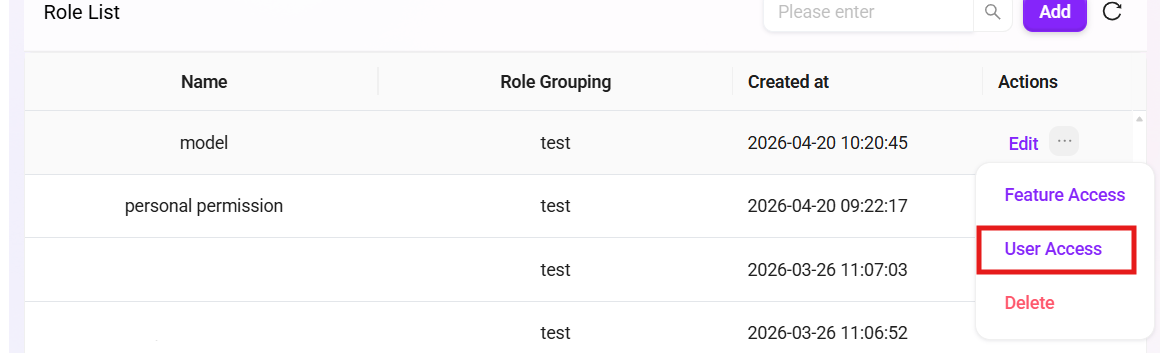

ロールにユーザー権限を付与するには?

ロールへのユーザー権限付与とは、わかりやすく言えば、ユーザーに特定のロールを割り当てることです。

ロールにユーザー権限を付与する手順は以下のとおりです:

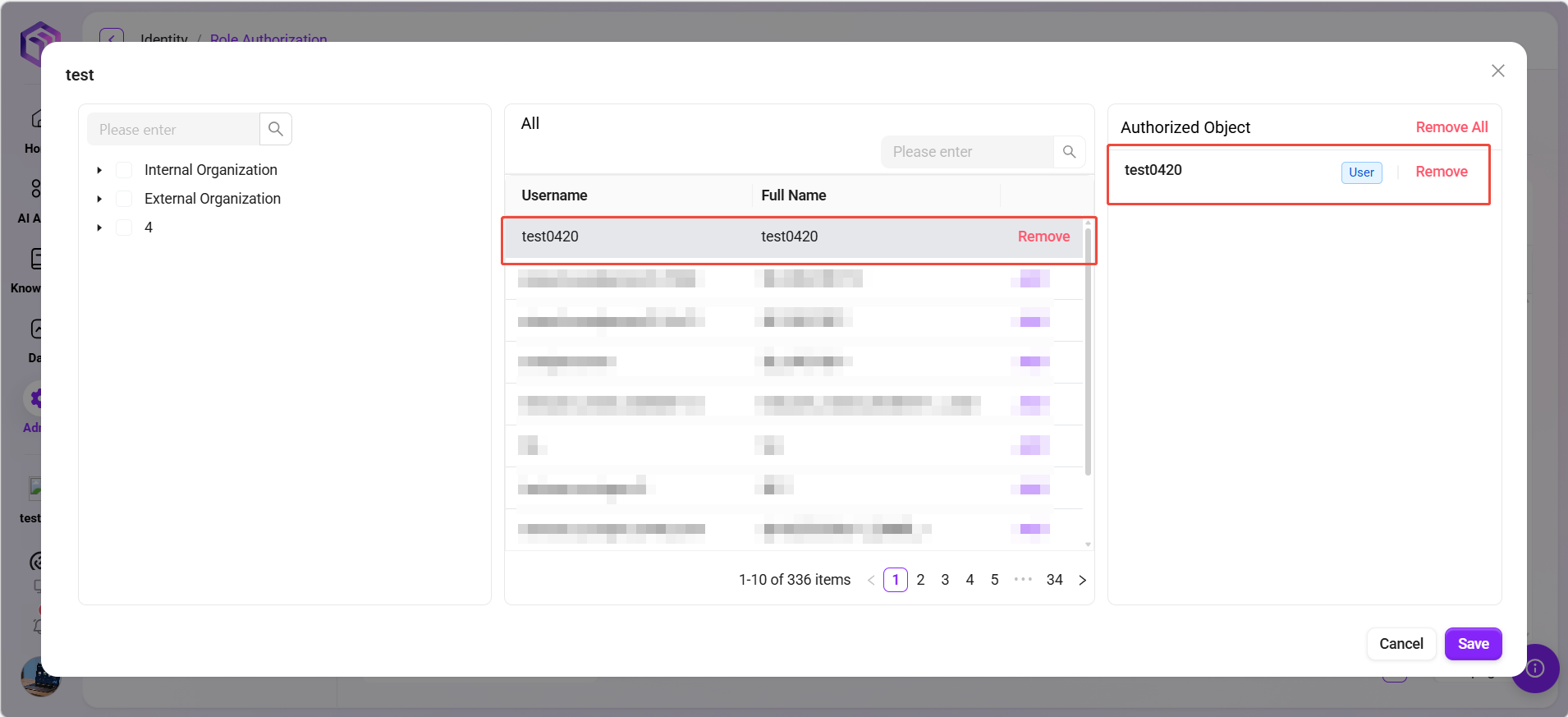

- 管理 > 権限 > ロール権限 ページに移動します。

- 権限付与を行うロールを見つけ、そのロールの後ろにある ユーザー権限付与 ボタンをクリックして、ユーザー権限付与ページに入ります。

- ユーザー権限付与ページで、ユーザーが所属する組織ごとに対象ユーザーを見つけてチェックを入れます。

- 正常に選択されたユーザーは、権限付与対象列に表示されます。

- 選択完了後、確定 をクリックすると、ロールのユーザー権限付与が完了します。

トークン管理

💡 ヒント:この機能はV4.1以上のバージョンのみ対応しています

トークン管理は、今回新たに追加された重要な機能モジュールであり、従来の API Key の生成および利用方法を最適化することを目的としています。新バージョンでは、従来の分散型でリソースに紐付いた API Key メカニズムを、集中管理型でユーザー権限を中核とするアクセス トークン(Access Token)管理体系へとアップグレードし、より高い安全性と制御性を実現しています。

新しい体系では、Access Token はユーザー権限と強く関連付けられており、各トークンのアクセス範囲、有効期限、および管理権限はすべてシステムによって一元管理され、システムリソースの安全性と制御性を確保します。

Access Tokenの対応範囲

現在、Access Token は以下の API インターフェースで利用できます:

- Agent 設定照会 OpenAPI — トークンを通じて Agent 関連設定へ安全にアクセスできます。

- FAQ List OpenAPI — 外部システムが FAQ データを安全に取得できます。

- Agent から公開されたすべての MCP Server インターフェース — Agent の外部向けサービスアクセスがすべてトークン体系の管理下に置かれることを保証します。

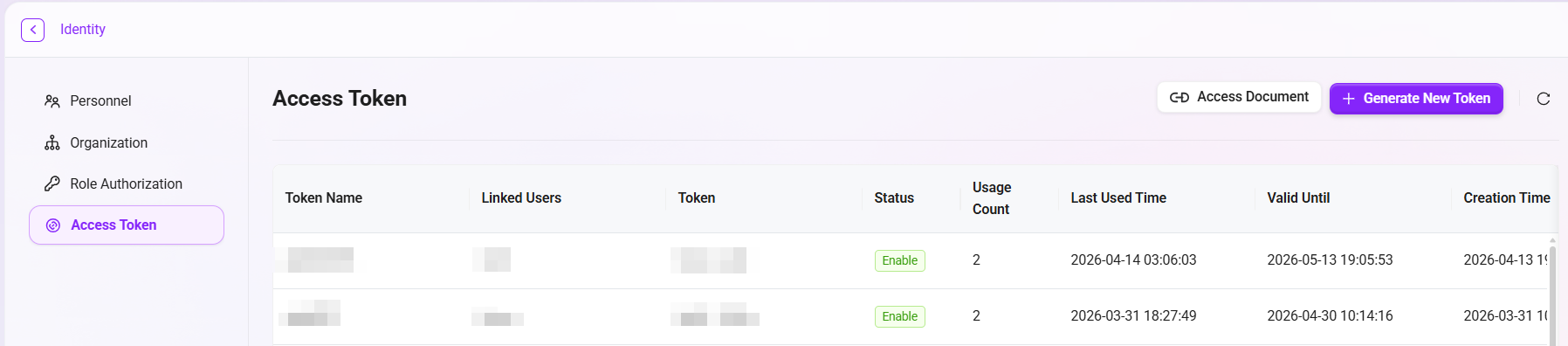

トークン管理画面の説明

「トークン管理」ページでは、システムは現在作成済みのすべてのアクセストークンを表形式で表示し、以下の情報を含みます:

- トークン名:管理者がカスタマイズしたトークン識別子で、用途の異なるトークンを区別するために使用します。

- 管理ユーザー:そのトークンに紐付けられたユーザーであり、トークンのアクセス権限はこのユーザーから継承されます。

- トークン:システムが自動生成した Access Token 文字列です。

- 状態:有効、無効、期限切れ の3種類があり、トークンの現在の利用可否を明確に示します。

- 使用回数:トークンが呼び出された回数を集計し、管理者が利用頻度を監視しやすくします。

- 最終使用時間:トークンが最後に使用された時刻を表示します。

- 有効期限:トークンの有効期間(例:7日、30日、90日、または永久)を表示します。

- 作成時間:トークンが生成された時刻を記録します。

- 操作:トークン値を更新して安全性を確保するための「再生成」ボタンを提供します。

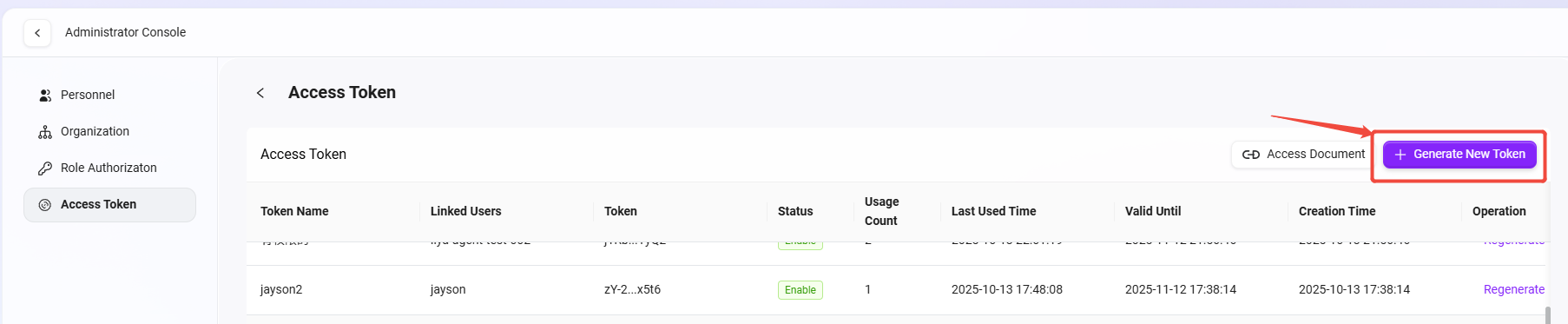

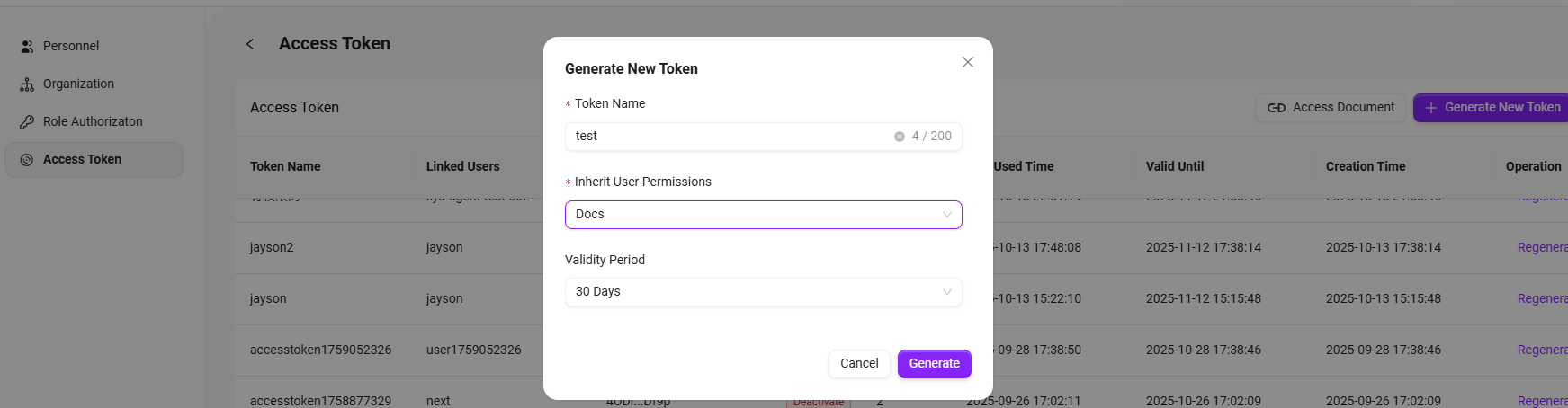

新しいトークンを生成する

- ページ右上の「新しいトークンを生成」ボタンをクリックします。

- ポップアップウィンドウで以下の情報を入力します:

- トークン名:用途を識別しやすい意味のある名称を入力します。

- ユーザー権限を継承:権限を継承するシステムユーザーを選択すると、トークンはそのユーザーのアクセス範囲を自動的に持ちます。

- 有効期限:7日、30日、90日、または永久 の4種類から選択できます。

- 「生成」ボタンをクリックすると、新しい Access Token が生成されます。

システムで生成されたトークンは即座に一覧に表示され、管理者はそのトークンをコピーして、後続の API アクセスに使用できます。

トークン使用説明

生成された Access Token は、制御対象の API インターフェース(Agent、FAQ、MCP Server など)の呼び出しに使用できます。使用時には、トークンを 認証資格情報 としてリクエストヘッダーに追加する必要があります。例:

Authorization: Bearer <Access Token>

この方法により、システムはアクセス者の身元を検証し、権限を確認して、インターフェースアクセスの安全性とコンプライアンスを確保します。